Standardmäßige Benutzerauthentifizierungssysteme erfordern nur zwei Dinge: einen Login und ein Passwort. Es stellt sich die Frage, ob diese Form der Sicherung des Zugriffs auf Unternehmens- und damit häufig auch Kundendaten ausreicht. Das Passwort kann durch Verdacht oder durch Schadsoftware, die auf die Zeichenfolge lauscht, leicht abgefangen werden. Die Zwei-Faktor-Authentifizierung (2FA) bietet die Möglichkeit der Authentifizierung über einen zusätzlichen, unabhängigen Kanal. In diesem Artikel konzentrieren wir uns auf Beispiele für die Implementierung dieser Lösung auf Fortinet-Geräten. Die vorgestellten Lösungen basieren auf Einmalcodes.

Forigate-Firewalls ermöglichen eine zusätzliche Authentifizierung sowohl lokaler als auch Domänenbenutzer. Sie können diese Methode auch für den Benutzer verwenden, der das Gerät selbst verwaltet.

2FA kann auf verschiedene Arten implementiert werden. Die erste davon besteht darin, das Gerät so zu konfigurieren, dass es eine E-Mail mit einem Einmalcode an den Benutzer sendet, nach dem das Gerät nach Eingabe des Benutzernamens und Passworts fragt. Es ist erwähnenswert, dass wir eine gewisse Zeit haben, um einen solchen Code einzugeben.

Im Folgenden stelle ich die Konfiguration dieses Dienstes am Beispiel des Fortigate 50E-Geräts vor:

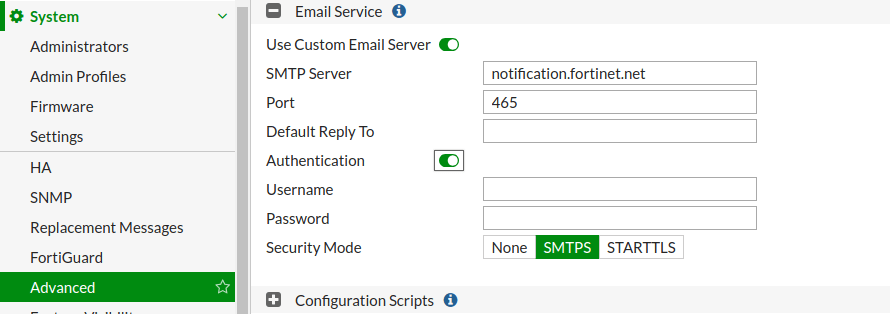

Erster Schritt: SMTP

Wir konfigurieren den SMTP-Server so, dass die Firewall E-Mails an Benutzer senden kann. Natürlich lohnt es sich, auf dem Mailserver selbst einen Benutzer für das Gerät anzulegen, damit es E-Mails sicher versenden kann

1. Gehen Sie zu System > Konfiguration > Erweitert > E-Mail-Dienst

2. Füllen Sie die Felder aus:

– SMTP-Server Geben Sie hier die Adresse des SMTP-Servers ein

– Standardantwort Dies ist die Standardadresse, an die E-Mails gesendet werden.

3. Wenn Sie die Option mit einem Konto zur Authentifizierung auswählen, müssen Sie die Felder Benutzername und Passwort sowie den Port ausfüllen, über den die Kommunikation mit dem Server erfolgen soll.

4. Abschließend lohnt es sich, die Option Sicherheitsmodus zu aktivieren, damit die Kommunikation mit dem SMTP-Server verschlüsselt erfolgt. Es stehen drei Optionen zur Auswahl:

– Keine – keine Verschlüsselung, nicht empfohlen

– SMTPS

– STARTTLS

Durch die Konfiguration des oben genannten Kontos können Sie außerdem E-Mails vom Gerät über verschiedene Ereignisse erhalten, die auf dem Gerät aufgetreten sind.

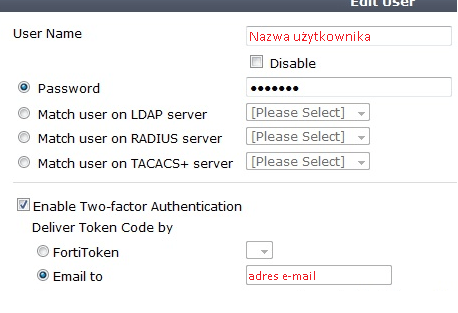

Zweiter Schritt: AUTHENTIFIZIERUNG

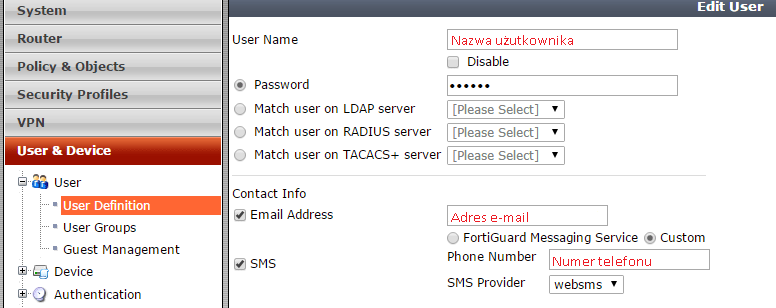

II. Der zweite Schritt besteht darin, einen lokalen Benutzer zu erstellen oder einen Domänenbenutzer auszuwählen und die Zwei-Faktor-Authentifizierungsoption zu aktivieren.

1. Gehen Sie zu Benutzer & Gerät > Benutzer > Benutzerdefinition .

2. Bearbeiten Sie das Konto des ausgewählten Benutzers.

3. Aktivieren Sie die E-Mail-Option und geben Sie die E-Mail-Adresse ein, an die der Code gesendet werden soll.

4. Aktivieren Sie Zwei-Faktor-Authentifizierung aktivieren.

5. Wählen Sie E-Mail-basierte Zwei-Faktor-Authentifizierung.

6. Klicken Sie auf OK.

Manchmal kommt es vor, dass die Option E-Mail-basierte Zwei-Faktor-Authentifizierung nicht angezeigt wird oder Sie nur SMS auswählen können. Anschließend sollten Sie es über die Befehlszeile konfigurieren:

Wir treten ein:

Konfigurieren Sie den Benutzer lokal und bearbeiten Sie den Benutzernamen

E-Mail festlegen – ist die E-Mail-Adresse des Benutzers

Zwei-Faktor-E-Mail festlegen – Diese Option ist ein Parameterloses Ein-/Ausschalten

Ende – Benutzerbearbeitungsmodus verlassen

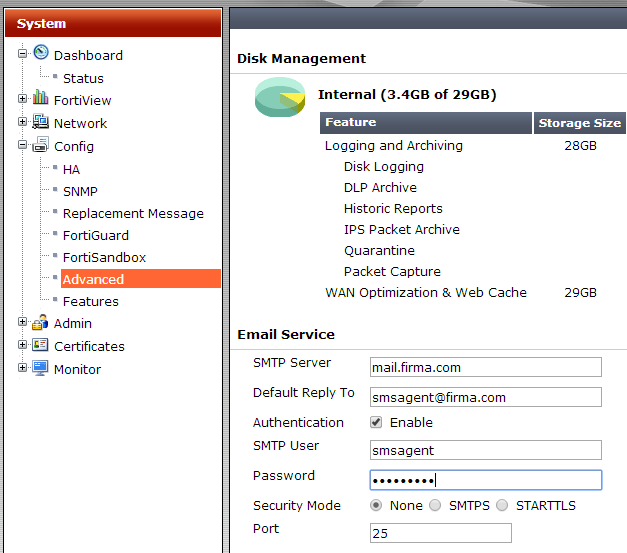

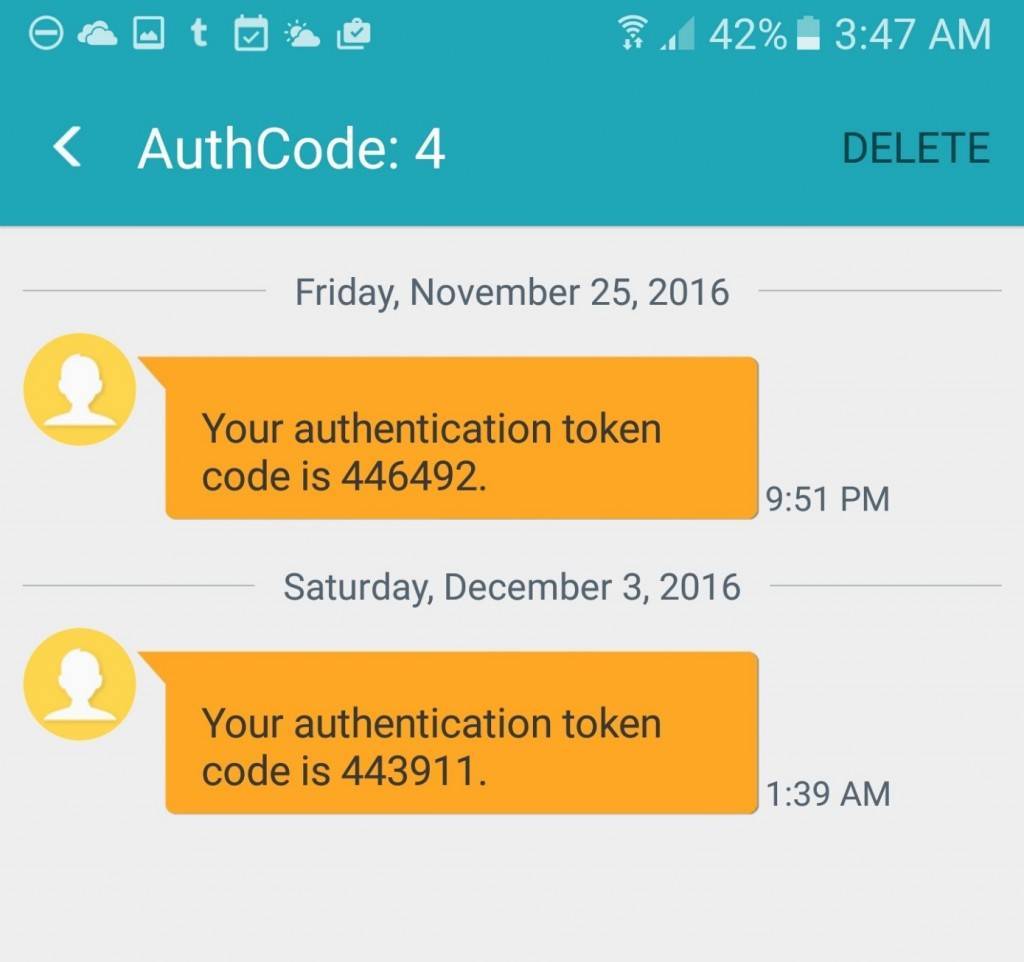

Eine weitere Methode zur Implementierung von 2FA ist die Authentifizierung per SMS. Leider kann das Fortigate-Gerät selbst keine Textnachrichten versenden, da es keine eingebaute Schnittstelle für eine SIM-Karte oder ein externes Gerät hat, das den SMS-Versand ermöglicht. Für die Konfiguration ist ein externer Dienstleister erforderlich. Mit Fortinet können Sie im Rahmen des FortiGuard-Dienstes 4 SMS-Nachrichten senden. Bei größeren Stückzahlen müssen Sie eine zusätzliche Lizenz erwerben oder einen Dienst von einem anderen Anbieter erwerben. Ich präsentiere die Konfiguration einer älteren Version von FortiOS, da diese Funktionalität in neueren Versionen aus der GUI entfernt wurde und nur noch in der Befehlszeile verblieben ist. In diesem Beispiel nutzen wir den E-Mail2SMS-Dienst eines Drittanbieters.

So konfigurieren Sie die SMS-Authentifizierung:

1. Gehen Sie zu System > Konfiguration > Erweitert

2. Füllen Sie die Felder auf die gleiche Weise wie im vorherigen Beispiel aus

3. Erstellen Sie einen Benutzer, indem Sie zu Benutzer & Gerät > Benutzer > Benutzerdefinition gehen

4. Füllen Sie die Felder wie im Screenshot aus, allerdings wurde hier ein externer SMS-Dienstanbieter verwendet. Wichtig ist, dass wir beim email2sms-Dienst auch die E-Mail-Adresse und die Telefonnummer mit dem Präfix eintragen müssen.

6. Beispielergebnis:

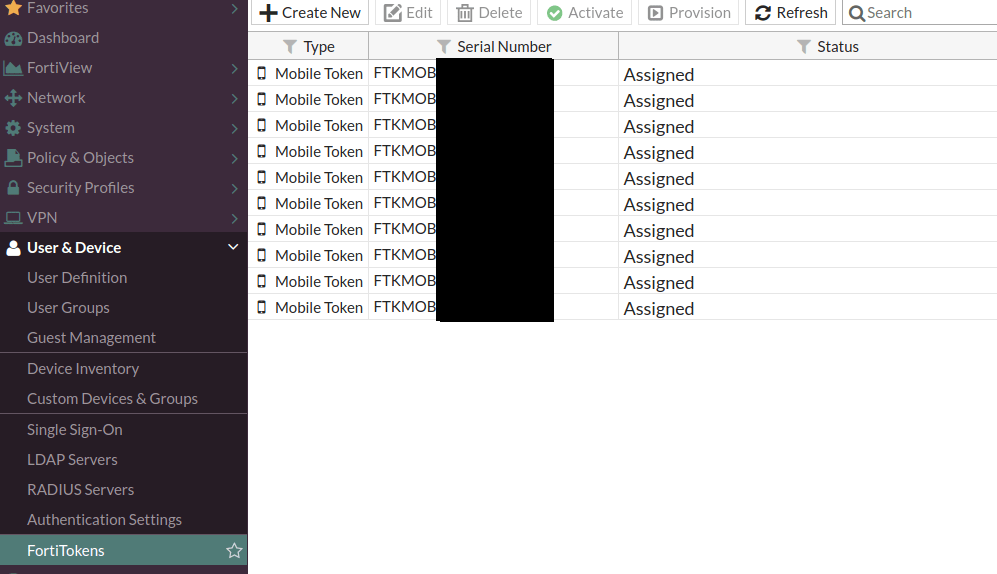

Fortinet bietet auch eine eigene 2FA-Lösung namens FortiToken an. Dabei handelt es sich um eine zusätzliche Lizenz für eine bestimmte Anzahl an Codes (FortiTokens), die wir zur Umsetzung dieser Lösung nutzen können. Standardmäßig erhalten wir 2 Token. Um mehr davon zu erhalten, müssen Sie eine zusätzliche Lizenz erwerben. FortiToken kann auf zwei Arten implementiert werden.

Wir können ein Hardware-Gerät erwerben, das dem in Banken sehr ähnlich ist, oder Anwendungen auf einem Smartphone installieren. Bei beiden Lösungen wird der FortiToken-Code mit der Anwendung/Hardware gekoppelt, wodurch ein einmaliger Code angezeigt wird, der in FortiClient eingegeben werden muss. In unserem Beispiel konzentrieren wir uns auf die Lösung mit der FortiToken Mobile-Anwendung.

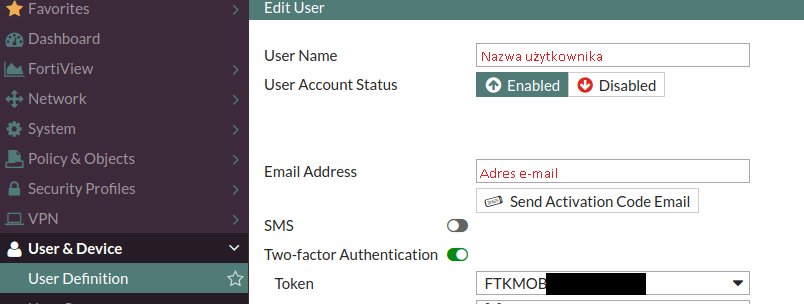

So stellen Sie FortiToken einem Benutzer bereit:

1. Erstellen oder wählen Sie einen vorhandenen Benutzer aus, ähnlich wie in den vorherigen Beispielen

2. Füllen Sie das E-Mail-Adressfeld aus. Für die weitere Konfiguration ist der Erhalt einer FortiToken-Aktivierungsnachricht erforderlich

3. Wählen Sie einen kostenlosen FortiToken aus der Liste aus (die Liste der kostenlosen und vom Benutzer zugewiesenen Lizenzen kann im Abschnitt „Benutzer & Gerät > FortiToken“ angezeigt werden).

4. Klicken Sie auf Aktivierungs-E-Mail senden, um die Aktivierungs-E-Mail zu senden

5. Installieren Sie die Smartphone-Anwendung, beispielsweise aus dem Google Play Store

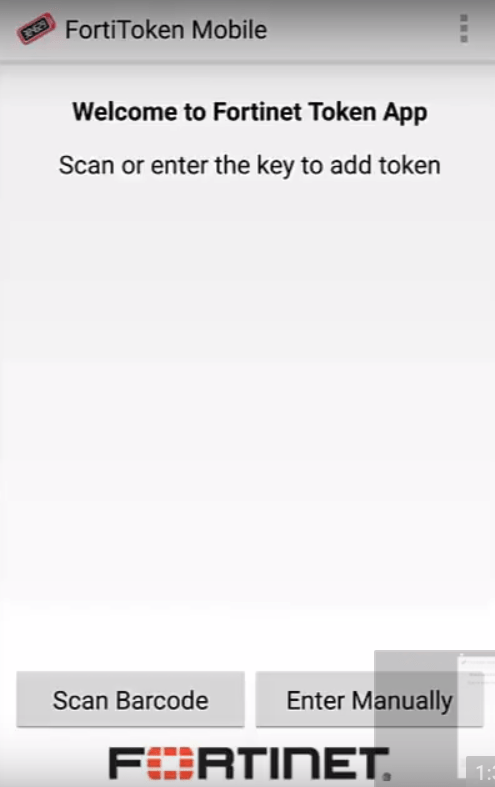

6. Scannen Sie nach dem Starten der Anwendung den Code, den Sie zuvor per E-Mail erhalten haben, oder geben Sie ihn manuell ein, um das Paar Anwendung-Aktivierungslizenz-Benutzer zu erstellen.

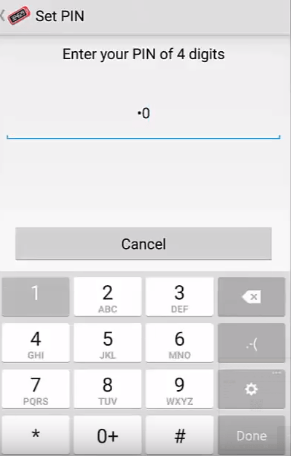

7. Die FortiToken Mobile-Anwendung fordert Sie auf, eine PIN zu erstellen, um sie auf Ihrem Telefon zu sichern.

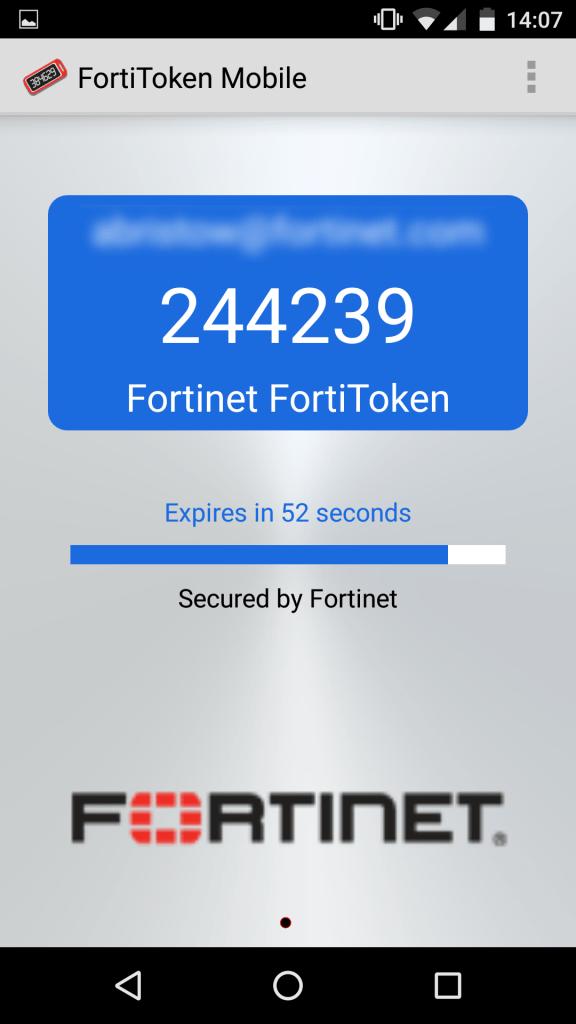

8. Jetzt erhalten wir alle 60 Sekunden (diesen Wert können wir ändern) einen Code, den wir bei der Verbindung über VPN eingeben müssen

Die Praxis zeigt, dass diese Lösung die zuverlässigste ist und den geringsten Verwaltungsaufwand erfordert.

Vorteile der Zwei-Faktor-Authentifizierung in Fortinet-Lösungen

1. Eine sehr deutliche Erhöhung des Sicherheitsniveaus im Vergleich zur Verwendung nur eines Logins und Passworts

2. Die im obigen Artikel vorgestellten Methoden sind für den Endbenutzer nicht sehr belastend

Nachteile der Zwei-Faktor-Authentifizierung in Fortinet-Lösungen

1. Sehr oft viel schwierigere Konfiguration und Fehlerbehebung.

2. Es müssen zusätzliche Lizenzen erworben werden

3. Umständlicher zu bedienen

Zum jetzigen Zeitpunkt entwickelt sich 2FA langsam zum Standard. Heutzutage ist es oft eine zusätzliche Option, aber in Zukunft wird es selbstverständlich sein. Wir leben in Zeiten, in denen Betrug, sowohl elektronischer als auch traditioneller Art, zu einem traurigen Alltagsereignis wird. Durch die doppelte Authentifizierung können Sie viele tragische Datenverlustereignisse vermeiden. Nicht umsonst verlangen die größten Banken und Finanzinstitute von ihren Kunden und Auftragnehmern eine zusätzliche Authentifizierung. Heutzutage kann sich niemand einen unbefugten Zugriff auf die Umgebung und die daraus resultierenden Arbeitsausfälle leisten, falls diese wiederhergestellt werden müssen.

Benötigen Sie Unterstützung bei der Implementierung von 2FA? Als IT-Unternehmen sind wir auf moderne technologische Lösungen spezialisiert. IT-Outsourcing ist eine der am häufigsten gewählten Lösungen von Unternehmen in Polen und auf der ganzen Welt. Gerne unterstützen wir Sie bei der Weiterentwicklung Ihres Unternehmens – kontaktieren Sie uns bitte .

Jakub Kostkiewicz

Quellen

Jakub Kostkiewicz

Cisco Engineer bei Support Online

Jakub Kostkiewicz

Cisco-Ingenieur bei Support Online