Heutzutage ist die digitale Welt zunehmend Bedrohungen der Cybersicherheit ausgesetzt. In den letzten Jahren hat die Zahl der Cyberangriffe, auch der effektiven, deutlich zugenommen.

Es gibt viele verschiedene Methoden, sich online zu schützen. Eine der grundlegenden, sogar elementaren Methoden ist ein sicheres Passwort. Haben Sie sich jemals gefragt, ob Ihr Passwort sicher genug ist? Sind Sie sicher, dass ihn jemand Unerwünschtes nicht erkannt hat?

Welche Passwörter sind nicht sicher?

Ein langes Passwort bedeutet nicht immer, dass es sicher ist. Beispielsweise ist „hAix1111111111111111“ theoretisch 20 Zeichen lang, in der Praxis jedoch fast so schwach wie das fünfstellige Passwort „hAix1“. Mehrfache Wiederholungen desselben Zeichens sollten vermieden werden.

„Januar2022!“ wird auch keine gute Lösung sein. Einträge mit Bezug zum Datum erfreuen sich großer Beliebtheit, auf die Angabe des Jahres und des Monatsnamens sollte verzichtet werden (das Gleiche gilt auch für Namen von Städten, Ländern etc.).

Möglicherweise stoßen Sie im Internet auf Listen der am häufigsten verwendeten Passwörter. Wenn Ihr Passwort auf einer solchen Liste steht, müssen Sie es sofort ändern.

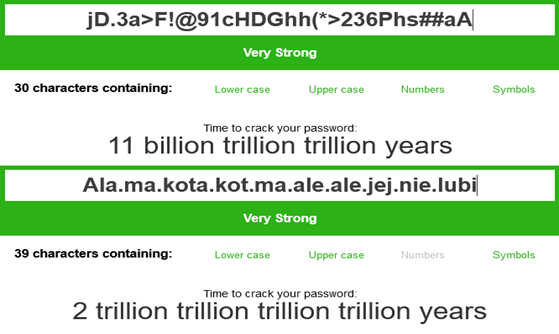

Lange, zufällige Passwörter wie „jD.3a>F!@91cHDGhh(*>236Phs##aA“ sind sicherer. Aber wie merkt man sich so ein Passwort? Würde man es nicht auf ein Blatt Papier oder in einen Text schreiben stellen eine Bedrohung dar? Als ob das nicht genug wäre, werden Sie nach ein paar Monaten, wenn Sie es schaffen, sich an sie zu erinnern, vom System aufgefordert, Änderungen vorzunehmen …

Was ist ein sicheres und leicht zu merkendes Passwort?

Das US-amerikanische National Institute of Standards and Technology hat Richtlinien herausgegeben, die besagen, dass zyklische Passwortänderungen nicht empfohlen werden.

Laut NIST sollte Ihr Passwort geändert werden, wenn Sie den Verdacht haben, dass es offengelegt wurde .

Es wird außerdem empfohlen , die Erstellung von Passwörtern ohne Zeichenbeschränkung zuzulassen .

Es empfiehlt sich, lange Sätze zu verwenden. „Ala.ma.kota.cat.has.but.ale.does’t.like it“ wird ein leicht zu merkender, effektiver Slogan sein. Vergleichen wir sie beispielsweise mit dem zuvor generierten, zufälligen Passwort „jD.3a>F!@91cHDGhh(*>236Phs##aA“. Überprüfen Sie mit dem Tool www.passwordmonster.com , wie lange es dauern kann, ein Passwort zu knacken .

Anwendung? Das Knacken eines langen, leicht zu merkenden Passworts dauert viel länger als das Knacken eines kürzeren, zufällig generierten Passworts.

MFA – Multi-Faktor-Authentifizierung

Ein Passwort ist nicht die einzige Verteidigungslinie . Heutzutage bieten viele Websites die Möglichkeit, eine Multi-Faktor-Authentifizierung zu konfigurieren. Zusätzlich zum Passwort können wir eine zusätzliche Authentifizierungsmethode festlegen.

Zu diesen Methoden gehören:

- Sicherheitsfrage – zusätzliche Frage zum Kontoinhaber. Dabei handelt es sich beispielsweise um Fragen zu Ihrem Geburtsort oder Ihrer Lieblingsfarbe. Dies ist die am wenigsten sichere der angegebenen Methoden. Da es oft nur wenige solcher Fragen gibt, ist die Chance, dass ein Einbrecher die Antwort bekommt, hoch.

- Authentifizierung über Telefonnummer – ein per SMS oder Telefonanruf gesendeter Code, den der Benutzer auf seiner Telefonnummer erhält. Diese Lösung ist besser als eine Sicherheitsfrage, aber dennoch anfällig für Phishing-Versuche.

- Zusätzliche Anwendung – ein in der Anwendung auf einem anderen Gerät (z. B. Smartphone, Tablet) angezeigter Code oder eine Benachrichtigung in der Anwendung, die eine Bestätigung des Anmeldeversuchs des Benutzers erfordert. Diese Lösung schützt besser vor Phishing als eine Sicherheitsfrage oder eine Telefonnummernauthentifizierung.

- Biometrie – Fingerabdruck-Scan, Gesichts- oder Spracherkennung. Diese Methode erfordert zusätzliche Geräte wie einen Fingerabdruckleser oder eine Kamera (die meisten aktuellen Computer oder Smartphones haben diese eingebaut). Diese Authentifizierungsmethode kann parallel zu anderen Methoden verwendet werden. Um sich beispielsweise auf dem iPhone bei Ihrem Google-Konto anzumelden, müssen Sie nur einmal Ihr Passwort eingeben und Ihre Anmeldung in der Authentifizierungs-App bestätigen. Von nun an werden Sie nicht mehr jedes Mal aufgefordert, den Vorgang zu wiederholen, wenn Sie Ihre E-Mails abrufen möchten. Stattdessen wird Ihr Telefon mithilfe Ihres Fingerabdrucks oder Gesichtsscans entsperrt.

- Dongles – zusätzliche Authentifizierungsgeräte (meist an einen USB-Anschluss angeschlossen), die derzeit den besten Schutz vor Phishing bieten. Um sich anzumelden, muss der Benutzer physischen Kontakt mit dem Schlüssel haben (Sie müssen den Schlüssel an der dafür vorgesehenen Stelle berühren).

Wenn Sie die Möglichkeit haben, MFA zu nutzen , zögern Sie nicht! Dadurch wird die Sicherheit Ihrer Konten deutlich erhöht. Selbst wenn jemand Ihr Passwort kennt, wird er es nicht ohne eine zweite Authentifizierungsmethode verwenden.

Passwortmanager

Bitte beachten Sie, dass es empfehlenswert ist, für jedes von Ihnen verwendete Konto ein eindeutiges Passwort zu erstellen.

Ein durchschnittlicher Benutzer kann ein Dutzend oder mehrere Dutzend Konten auf verschiedenen Websites haben. Wie können Sie sich also Dutzende verschiedener Passwörter merken? Abhilfe schafft eine Software zum sicheren Speichern von Passwörtern – ein Passwort-Manager . Anstatt sich alle Ihre Passwörter zu merken, müssen Sie sich nur ein Manager-Passwort merken. Heutzutage ist eine große Menge dieser Art von Software auf dem Markt erhältlich. Die meisten Softwareanbieter erfordern einen Kauf oder ein Abonnement, bieten aber auch kostenlose Pläne an (diese sind jedoch sehr begrenzt).

Typischerweise verfügen die meisten Passwort-Manager über Funktionen wie:

- Sichere Cloud-Speicherung verschlüsselter Passwörter

- Sichere Passwörter generieren

- Überprüfung auf Passwortlecks

Abhängig von der von Ihnen verwendeten Software erwarten Sie außerdem Funktionen wie:

- Anti-Phishing-Schutz

- Vereinfachung der Multi-Faktor-Authentifizierung

- Möglichkeit zur Speicherung anderer sensibler Daten (Kreditkarte, persönliche Daten usw.)

Ein Blick auf folgende Software lohnt sich: 1Password, Dashlane und LastPass. Diese Programme verfügen über viele Funktionen, die äußerst nützlich sein können.

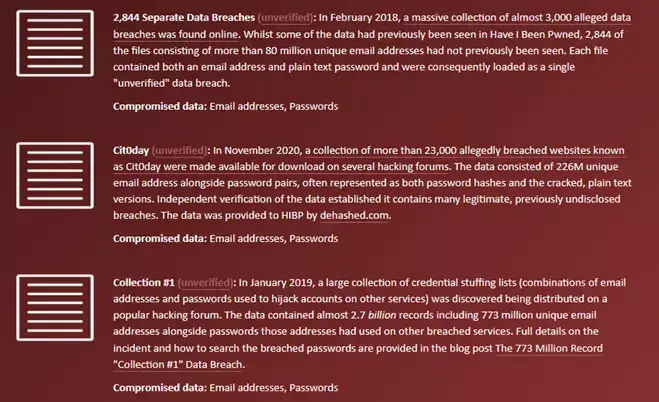

Woher weiß ich, ob mein Passwort offengelegt wurde?

Im Internet finden Sie zahlreiche Lösungen, mit denen Sie überprüfen können, ob Ihr Passwort noch sicher ist. Ein solches Tool ist haveibeenpwned.com . Damit können Sie überprüfen, ob das mit Ihrer E-Mail-Adresse verknüpfte Passwort möglicherweise weitergegeben wurde. Geben Sie einfach Ihre E-Mail-Adresse oder Telefonnummer ein und erstellen Sie den Bericht. Neben der Information, ob unser Passwort geleakt wurde, erhalten wir auch weitere Daten wie: Datum des Leaks, Vor- und Nachname, Wohnadresse, Telefonnummer.

Um Ihr Passwort sicherer zu machen, sollten Sie zusammenfassend die folgenden Punkte beachten:

- Verwenden Sie lange, leicht zu merkende Passwörter

- Vermeiden Sie gängige Slogans und Phrasen

- Verwenden Sie die Multi-Faktor-Authentifizierung

- Überprüfen Sie regelmäßig, ob das Passwort nicht weitergegeben wurde

- Verwenden Sie eindeutige Passwörter für verschiedene Konten

- Verwenden Sie einen Passwort-Manager

Support Online bietet als IT-Unternehmen seit über 20 Jahren professionelle IT-Dienstleistungen für Unternehmen an. Zur Sicherheit unserer Kunden haben wir die ISO/IEC 27001-Standards implementiert . Unsere langjährige Erfahrung hat es uns ermöglicht, Methoden und Lösungen zu entwickeln, um die Erwartungen der Kunden bestmöglich zu erfüllen. Wir zeichnen uns durch einen individuellen Ansatz aus, dank dessen die von uns angebotenen Lösungen die Entwicklung Ihres Unternehmens ermöglichen.

Bauen Sie mit uns eine externe IT-Abteilung auf! Wir kümmern uns um die Datensicherheit , den Support der Benutzer und beraten Sie, was Sie tun können, damit Ihr Unternehmen besser funktioniert.

Haben Sie irgendwelche Fragen? Rufen Sie uns an oder schreiben Sie uns .

Bartłomiej Róg

IT-Administrator bei Support Online